Antivirenprogramme sind nicht perfekt und können nicht als absolute Cybersicherheitsmaßnahmen angesehen werden. In diesem Artikel werden wir die grundlegenden Cybersicherheitspraktiken untersuchen, die jeder, Experte und Nicht-Experte, befolgen sollte, um seinen Computer vor Beschädigung und Datendiebstahl zu schützen.

Antivirenprogramme sind nicht perfekt und können nicht als absolute Cybersicherheitsmaßnahmen angesehen werden. In diesem Artikel werden wir die grundlegenden Cybersicherheitspraktiken untersuchen, die jeder, Experte und Nicht-Experte, befolgen sollte, um seinen Computer vor Beschädigung und Datendiebstahl zu schützen. Es ist schwierig, eine vollständige Liste aller Tipps und Best Practices zu erstellen, die jeden Tag befolgt werden müssen, und es ist auch unmöglich, alles zu tun (der Wunsch, einen Computer zu verwenden, würde uns überholen). Daher werden wir hier einige der wichtigsten Cybersicherheitspraktiken sehen, die es geben kann und sie sollten ohne allzu großen Aufwand befolgt werden .

LESEN SIE AUCH: Überprüfen Sie, ob Sie im Internet ausreichend geschützt sind und ob Ihr PC sicher ist

1) Verwenden Sie das Antivirus

Dies ist ein Punkt, der offensichtlich und obligatorisch erscheint, aber nicht von allen befolgt wird. Tatsächlich kann selbst der erfahrenste Computertechniker beim Surfen im Internet von diesen Zero-Day-Schwachstellen (den unbekannten) von Plugins wie Adobe Flash oder anderen Programmen wie dem Browser selbst infiziert werden, indem er einfach eine Webseite besucht. Dies wird nicht häufig sein, aber es kommt vor, dass es gut ist, ein Antivirenprogramm zu haben, selbst wenn es Windows Defender von Windows 10 ist (was sehr gut funktioniert.

Als Antivirenprogramm wird heute Avast kostenlos empfohlen.

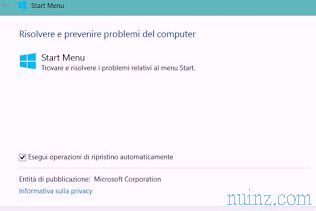

2) Lassen Sie die Benutzerkontensteuerung aktiviert

Benutzerkontensteuerung oder Benutzerkontensteuerung ist die Benutzerkontensteuerung, die in Windows Vista hasserfüllt war, in Windows 7 und Windows 10 jedoch weniger aufdringlich und nützlich ist. Die Benutzerkontensteuerung kann jedoch mühsam sein, wenn Programme auf dem neu installierten oder gekauften Computer installiert werden danach macht es seine Arbeit ohne allzu große Probleme.

Die Benutzerkontensteuerung verhindert die automatische Installation von schädlicher Software, die das System ohne Autorisierung ändern kann, und ist ein wichtiges Schutzniveau.

Experten können die UAC-Kontrolle in Windows 7, 8 und Vista einschränken

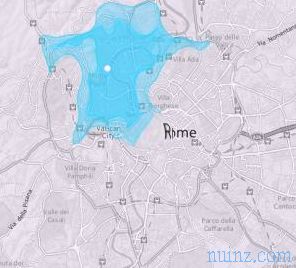

3) Lassen Sie die Firewall aktiviert und konfigurieren Sie sie korrekt

Windows verfügt über eine integrierte Firewall, die gut funktioniert und für alle mehr als ausreichend ist. Es ist daher nicht erforderlich, eine zusätzliche Firewall zu installieren. Wichtig ist, dass Windows aktiviert bleibt. Die Firewall blockiert unerwünschte eingehende Verbindungen und verhindert, dass Malware Schwachstellen in Systemdiensten ausnutzt, die das Netzwerk überwachen. Mit dieser integrierten Firewall wird heute die schnelle Ausbreitung eines Wurms wie des Blaster unmöglich, der sich in anderen Zeiten auf Windows XP-PCs schnell auf der ganzen Welt ausbreitet.

Wenn Sie die Firewall richtig konfigurieren, müssen Sie lediglich angeben, welcher Netzwerktyp unter Windows 7 und Windows 10 verwendet wird: ob zu Hause, am Arbeitsplatz oder im öffentlichen Netzwerk. Wenn Sie die Option Home auswählen, wenn Sie über WLAN in einer Leiste eine Verbindung zum Internet herstellen, gibt der Laptop einige Dateien im Netzwerk frei und macht sie für andere verbundene Benutzer sichtbar. Die öffentliche Option verhindert, dass andere Personen auf freigegebene Ressourcen zugreifen.

4) Java deinstallieren

Die meisten Leute haben ein veraltetes, unsicheres und nutzloses Programm: Java.

Wenn Sie nicht mit Programmen arbeiten, die dies erfordern, ist Java nutzlos und voller Sicherheitslücken.

Wenn Sie Java installiert haben (siehe Liste der Programme im Startmenü), rufen Sie die Systemsteuerung Ihres Computers auf und deinstallieren Sie sie.

Alternativ können Sie Java auch einfach in Browsern deaktivieren, um Sicherheitsprobleme zu vermeiden

5) Halten Sie die Software auf dem neuesten Stand, auch wenn möglich automatisch

Alle Programme, die wir jeden Tag verwenden, sind wahrscheinlich voller Sicherheitsprobleme. Diese Sicherheitslücken treten jeden Tag auf, und Sie werden feststellen, wie die am stärksten gefährdeten Programme im Internet: Mozilla Firefox, Google Chrome, das Adobe Flash-Plugin und einige Adobe Reader, Microsoft Office und sogar Windows selbst von denjenigen, die sie entwickeln, kontinuierlich aktualisiert werden . Es ist daher immer wichtig, diese Updates zu installieren, sobald sie verfügbar sind.

Lassen Sie Windows Update so eingestellt, dass das System automatisch aktualisiert wird, oder stellen Sie es zumindest so ein, dass Sie benachrichtigt werden, wenn neue Updates vorliegen.

Internet Explorer, Mozilla Firefox, Google Chrome, Adobe Flash, Adobe Reader, die Programme Apple und Google verfügen alle über eine automatische Aktualisierung, die Sie daher aktiviert lassen müssen, um immer die neueste Version zu haben, ohne sich Sorgen machen zu müssen. Browsererweiterungen werden jedoch automatisch in Chrome und Firefox sowie in internen Plugins aktualisiert.

6) Achten Sie auf die Programme, die Sie herunterladen und auf Ihrem Computer installieren

Eine große Anzahl von Malware wird manuell von denselben Benutzern installiert, die von scheinbar harmlosen oder berühmten Namen getäuscht werden. Es kann daher vorkommen, dass ein gefälschtes Antivirenprogramm oder eine modifizierte Version von Open Source-Programmen wie VLC, Emule oder anderen heruntergeladen wird. Selbst in bestimmten gesunden Programmen verbergen sich Fallstricke häufig in Form einer Symbolleiste oder Adware. Beim Herunterladen von Programmen ist es immer wichtig, von der offiziellen Website derjenigen, die sie entwickeln, herunterzuladen und die Testberichte oder Anleitungen zu dieser Software von zuverlässigen Websites (wie z. B. Navigaweb.net) zu lesen.

Manchmal ist es schwierig, den richtigen Download-Button zu finden. Überprüfen Sie daher jeden Link, um den richtigen zu finden, und vermeiden Sie das Herunterladen eines beworbenen, möglicherweise bösartigen Programms. Gleiches gilt für die Programme, die auf den Werbe-CDs von Computerzeitschriften enthalten sind, sowie für die Anhänge der E-Mail.

7) Vermeiden Sie die Verwendung von Raubkopien und geknackten Programmen

Beim Versuch, ein kostenpflichtiges Programm zu raubkopieren, ist das Risiko, auf einen Virus zu stoßen, sehr hoch. Diese vernünftige Praxis für Cybersicherheit wird von jemandem empfohlen, der bis vor kurzem nur geknackte Programme verwendet hat. Dann konnte ich mit dem Blog herausfinden, wie es für fast alle Dinge freie Software gibt und dass es absolut nicht bequem ist, Raubkopien auf dem PC zu haben. Das Herunterladen von Raubkopien ist aus Sicherheitsgründen eine schlechte Idee, da der Crack-Code manipuliert werden und Eingriffe verursachen kann.

8) Aufmerksamkeit für Social Engineering und Phishing

Heutzutage sind Computer besser geschützt als früher und es ist schwieriger, Viren zu erzeugen und zu verbreiten. Aus diesem Grund werden Social-Engineering-Techniken eingesetzt, um möglichst viele Menschen mit Ankündigungen und Versprechungen zu täuschen. Phishing ist die am häufigsten verwendete Technik des Social Engineering, bei der Betrugsnachrichten per E-Mail und falsche Anfragen nach privaten Daten gesendet werden, z. B. zur Eingabe auf das Online-Bankkonto.

In einem anderen Artikel wurde das Thema untersucht, wie man sich gegen Social-Engineering-Techniken verteidigt, um personenbezogene Daten zu stehlen und zu betrügen.

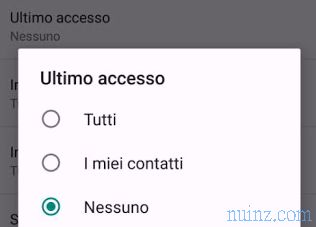

9) Verwenden Sie nicht dasselbe Passwort

Wenn Sie überall dasselbe Passwort verwenden, wenn eine Website von Hackern kompromittiert wird oder wenn eines der Passwörter für jemanden sichtbar bleibt, wird dieses Passwort möglicherweise verwendet, um den Zugriff auf alle anderen Online-Konten zu versuchen. Sie können auch die Kombination aus Passwort und E-Mail-Adresse ausprobieren, um in Ihr E-Mail-Konto zu gelangen und die Informationen zu finden, die Sie überall erhalten.

10) Halten Sie immer ein Programm zum Scannen und Entfernen von Malware bereit .

Zu den Programmen, die immer auf Ihrem Computer installiert sein müssen, gehört MalwareBytes Antimalware, der beste manuelle Antivirenscanner zum Auffinden und Entfernen von Malware. Dieses Programm sollte verwendet werden, wenn Sie den Verdacht haben, dass Ihr PC infiziert ist. Wenn es rechtzeitig verwendet wird, sollte es ausreichen, um Ihren Computer aufzuräumen und aufzuräumen.

Wenn all dies nicht ausreicht, prüfen Sie, mit welchen Programmen Viren von Ihrem Computer entfernt werden können

LESEN SIE AUCH: So fangen Sie keine Viren im Internet ab und schützen Ihren PC vor Malware