Letzte Nacht habe ich einen lustigen Dienst der Hyänen auf Italia 1 gesehen, bei dem darüber gesprochen wurde, wie es möglich ist, in ein WLAN-Netzwerk einzutreten und die angeschlossenen Computer auszuspionieren, ohne dass dies bemerkt wird.

Letzte Nacht habe ich einen lustigen Dienst der Hyänen auf Italia 1 gesehen, bei dem darüber gesprochen wurde, wie es möglich ist, in ein WLAN-Netzwerk einzutreten und die angeschlossenen Computer auszuspionieren, ohne dass dies bemerkt wird. Was im Fernsehen gezeigt wurde, ist nur wahr, dass die Hyänen immer alles sehr einfach und schnell machen, wenn es nicht wirklich so ist.

Der Reporter sagte nicht viel ausführlicher, wie die "Hacker" das Passwort des Wifi-Netzwerks fanden und wie sie es schafften, zu lesen, wonach die Spionage im Internet suchte.

Vor allem aber erklärten sie nicht sehr gut, wie sie sich vor diesen Eindringversuchen schützen können.

Da ich mich durch das Thema angeregt fühlte, halten wir in diesem Artikel eine globale Rede, um zu verstehen, was es bedeutet, Netzwerkpakete zu schnüffeln und zu erfassen, wie man Internetaktivitäten ausspioniert und wie man nur theoretisch darauf zurückkommen kann Geben Sie ein sicheres WLAN-Netzwerk ein .

LESEN SIE AUCH: Überprüfen Sie die LAN / Wifi-Netzwerksicherheit, indem Sie Hackerangriffe simulieren

Offensichtlich gibt es für alles ein Heilmittel und es ist einfach, sich selbst zu schützen. Wichtig ist, in die Mentalität einzutreten, die jeder hervorragend ausspionieren kann, und was Sie im Internet tun, kann für eine andere Person sehr interessant sein, auch wenn sie unbekannt ist.

Denken Sie also niemals daran, dass ich niemals ausspioniert werde, da ich niemand bin.

Um eine zu lange und komplizierte Rede zu vermeiden, werde ich sehr kurz und schematisch sein, in Ordnung gehen und alle Fragen und Erkenntnisse auf die Kommentare verweisen.

1) Wer eine WLAN-Verbindung hat, kann uns zunächst nicht kostenlos mit dem Internet verbinden und Bandbreite stehlen, ohne dafür zu bezahlen.

Um sich vor denen zu schützen, die sich durch Diebstahl der Verbindung mit dem WLAN-Netzwerk verbinden, gibt es verschiedene Methoden, über die ich bereits geschrieben habe.

Offene Netzwerke sind frei zugänglich und es ist kein Passwort erforderlich, um ins Internet zu gelangen und dort zu surfen.

Verschlüsselte Netzwerke sind mit einem Passwort geschützt und es gibt zwei Arten: WEP- Verbindungen ( Wired Equivalent Privacy ), die mit im Internet frei verfügbaren Tools (von denen wir gleich sprechen werden) sehr einfach zu knacken sind.

Aus diesem Grund sollte WEP nicht mehr verwendet werden, wie wir gesehen haben. Wenn Sie ein drahtloses Netzwerk zu Hause installieren, müssen Sie eine sichere Verbindung mit WPA ( Wi-Fi Protected Access ) oder WPA2-Schlüssel herstellen .

2) Das Auffinden offener oder anfälliger WLAN-Netzwerke, wie im TV-Dienst gezeigt, ist sehr einfach, da Sie für die Gebäude in Ihrer Nachbarschaft nur zu Fuß, mit einem WLAN-Mobiltelefon oder mit einem Laptop gehen und eine Netzwerkkarte erstellen müssen.

Wie zu sehen ist, gibt es Programme, die automatisch die Netzwerkpunktzuordnung und die Verbindungsstärke zeichnen.

Noch besser ist, dass es Programme wie Inssider gibt, mit denen Sie das beste WLAN-Netzwerk finden können .

Es ist nicht erforderlich, sich im drahtlosen Netzwerk zu befinden, um Inssider verwenden zu können. Führen Sie es einfach aus, wählen Sie die drahtlose Netzwerkschnittstelle aus der Dropdown-Liste aus und klicken Sie auf die Schaltfläche Scan starten .

Die gefundenen Informationen zeigen das Modell des WLAN-Routers, den Namen des Netzwerks (SSID genannt), die Signalstärke und die Art des verwendeten Schutzes (WEP oder WPA).

Das Modell und die Marke des Routers sind wichtige Informationen, da jeder Router über ein Standardkennwort verfügt, um auf das Netzwerkkonfigurationsfenster zuzugreifen.

Glücklicherweise müssen Sie zum Zugriff auf die Routerkonfiguration zuerst das Netzwerk betreten und dann den Schutzschlüssel kennen (wenn kein Schlüssel vorhanden ist, auf Wiedersehen!).

3) Um Netzwerkkennwörter zu finden, ist kein Genie erforderlich, aber es ist nicht so einfach, wie es aussehen soll.

In der Zwischenzeit tun Programme wie WirelessKeyView (siehe Artikel zur Wiederherstellung von Netzwerkkennwörtern) nichts, was nur dazu dient, das auf dem Computer gespeicherte Kennwort zu finden, wenn Sie es vergessen haben.

Es gibt keine Programme, die Kennwörter sofort wiederherstellen.

Das Verfahren zum Herausfinden des Schlüssels und damit des Kennworts eines mit WPA oder WPA2 geschützten WLAN-Netzwerks ist die sogenannte Bruteforce, dh ein Scan von Tausenden möglichen Kombinationen und allgemeinen Kennwörtern.

Was jetzt wichtig ist zu wissen, ist, dass durch die Einrichtung eines WPA2-Schutzes mit einem sicheren Passwort, das kein sinnvolles Wort ist (wie stellina oder torino oder francesca) und das auch Zahlen enthält (wie 1centero323), das WLAN-Netzwerk mehr ist schwer zu verletzen .

4) Sobald Sie ein Netzwerk betreten haben, können Sie von allen angeschlossenen PCs aus in Echtzeit überwachen und ausspionieren, was im Internet getan wird.

Es geht nicht darum, die Computer anderer Personen zu betreten und freigegebene Ordner anzuzeigen (was jedoch absolut machbar ist), sondern zu verstehen, auf welchen Websites die anderen verbundenen PCs surfen, wonach sie bei Google suchen und möglicherweise sogar die von ihnen eingegebenen Kennwörter .

Wenn Sie zu Hause schnüffeln möchten und über ein WLAN-Netzwerk und zwei Computer verfügen, können Sie versuchen, den anderen mit einem PC zu überwachen.

Im selben Netzwerk können Sie die Netzwerkpakete auf einem Windows- PC mit einem sehr bekannten kostenlosen Programm namens Wireshark abhören, abfangen und erfassen, von dem ich eine kurze Einführung geschrieben habe.

Alternativ können Sie für alle Windows-Versionen ein anderes großartiges kostenloses Programm namens Netwalk verwenden, das als grafische Oberfläche viel schöner und klarer ist.

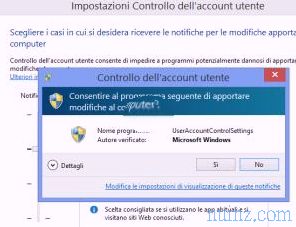

Beide Programme enthalten den WinpCap-Netzwerktreiber (andernfalls erlaubt Windows im Gegensatz zu Linux nicht, die Netzwerkkarte im "Promiscuous" -Modus zu verwenden).

Drücken Sie in Wireshark einfach auf den Link Schnittstellenliste, wählen Sie das WLAN-Netzwerk aus, das von den beiden Computern verwendet wird, und drücken Sie dann Start, um die im Internet ausgetauschten Netzwerkpakete zu erfassen .

Auf Netwalk können Sie stattdessen das Netzwerk abhören und die Pakete abfangen, indem Sie unter Überwachen -> Switch-Adapter die Netzwerkverbindung auswählen. Drücken Sie dann die grüne Wiedergabetaste, um mit der Erfassung von Paketen zu beginnen, die in einer Datei gespeichert werden können.

Netwalk bietet viel mehr Informationen im Internet und gehört zu den besten Programmen für Analyse und Überwachung.

Netwalk ist wunderschön, weil es grafisch die abgefangenen Pakete anzeigt, die die Berichte der Websites melden, die während einer Erfassungssitzung besucht wurden.

Während der Erfassung von Paketen werden viele Elemente in einer Liste angezeigt, die jede Sekunde aktualisiert wird.

Die interessanteste Information ist die des HTTP- Protokolls, bei dem beim Schreiben von GET unter anderem die bei Google verwendeten Suchschlüssel oder die Passwörter für den Zugriff auf die Websites verwendet werden können.

Sie sehen auch den Internetverkehr von dem PC, auf dem Wireshark ausgeführt wird.

In Wireshark und Netwalk können Sie den Filter so einstellen, dass nur die HTTP-Pakete angezeigt werden und die Informationen zum Webverkehr besser identifiziert werden.

In einem anderen Artikel sprechen wir über andere Tools, mit denen Sie das Internet aufspüren und besuchte Websites und Suchanfragen im Internet sehen können, um den Datenverkehr abzufangen .

Für maximalen Schutz ist es wichtig, dass bei der Verbindung außerhalb des Hauses mit öffentlichen WLAN-Netzwerken niemals Kennwörter auf Websites eingegeben werden, deren Seite nicht für https gestartet wird.

HTTPS-Verbindungen sind sicher und können von Programmen wie Wireshark nicht abgefangen oder erfasst werden.

Facebook, Twitter, Bankenseiten und Seiten zum Lesen von E-Mails sind in HTTPS immer geschützt.

Der Typ der Hyänen hätte, wenn er mich überwacht hätte, das Facebook-Passwort nie finden können, da ich in HTTPS immer eine sichere Verbindung zu Facebook herstelle.

Beachten Sie auch, dass durch die Installation einer Firewall auf Ihrem Computer ein Schutzschild entsteht, der verhindern kann, dass andere Computer (auch im selben Netzwerk) den Internetverkehr "sehen".