Ein gestohlener Laptop ist nie eine gute Sache, besonders wenn es sich um einen kürzlich gekauften Laptop handelt und wir viel Geld dafür ausgegeben haben.

Ein gestohlener Laptop ist nie eine gute Sache, besonders wenn es sich um einen kürzlich gekauften Laptop handelt und wir viel Geld dafür ausgegeben haben. Glücklicherweise können einige Programme und einige kleine Tipps zum Auffinden eines gestohlenen Laptops weiterhin angewendet werden, insbesondere wenn der Dieb nicht computerfähig ist (oder bevor er ihn von einem Experten formatieren lassen kann).

In diesem Handbuch erfahren Sie, wie Sie mit den speziellen Tools von Windows 10 und einigen gültigen Programmen, die für diesen Zweck entwickelt wurden , einen gestohlenen Laptop finden .

LESEN SIE AUCH -> App, um Ihr gestohlenes oder verlorenes Handy zu finden

So finden Sie einen gestohlenen Laptop

1) Windows 10-Lokalisierung

Mit den neuesten Windows 10-Updates wurden praktische Funktionen eingeführt, mit denen Sie jeden mit unserem Konto verknüpften PC aus der Ferne verfolgen können. Nur wenige Schritte reichen aus, um den neu gestohlenen Laptop aufzuspüren (offensichtlich, wenn er vom Dieb eingeschaltet wird, um möglicherweise einige auf dem Konto gespeicherte persönliche Daten zu stehlen ‚Innen).

Um den Windows 10-Suchdienst zu konfigurieren, öffnen Sie einfach das Menü Einstellungen -> Update und Sicherheit -> Mein Gerät suchen.

Wenn wir das Ortungssystem noch nicht aktiviert haben, klicken wir auf Position aktivieren, um das Positionsüberwachungssystem durch Triangulation der ungefähren Position zu aktivieren. Sobald der geografische Standort aktiviert ist, klicken Sie oben auf die Schaltfläche Bearbeiten, um sich mit einem gültigen Microsoft-Konto anzumelden.

Am Ende verfolgt das Gerät regelmäßig die geografische (ungefähre) Position. Außerdem können wir jederzeit herausfinden, wo es sich befindet, indem wir auf die Microsoft Device-Seite zugreifen, die hier verfügbar ist -> Microsoft Device .

Wir melden uns mit demselben Konto an, das auf dem PC mit Windows 10 verwendet wird, um gestohlene Laptops zu finden (sofern diese eingeschaltet und mit einem Netzwerk verbunden sind, auch ohne Anmeldung).

Offensichtlich ist die Position des PCs sehr ungefähr, da sie auf der Position der IP, mit der er verbunden ist, der Art des verwendeten Internet-Netzwerks und dem verwendeten Ortungssystem basiert: Die Position ist nicht immer genau, da Laptops keinen GPS-Sensor haben .

2) Beute

Prey ist ein kostenloses Programm für Windows, Linux und Mac, mit dem Sie bei Diebstahl oder Verlust einen Laptop finden können, natürlich wenn wir die Voraussicht haben, ihn vor dem Diebstahl zu installieren.

Wir können das Programm hier herunterladen -> Prey .

Prey kann die Position des PCs an einen Computerbesitzer übertragen, indem die Position durch Analyse von WiFi-Netzwerken in der Nähe ermittelt wird.

Mit dem Programm können Sie auch über die Webcam sehen, wie der Dieb den Computer benutzt, und möglicherweise ein Foto von ihm machen .

Offensichtlich ist Preys Mechanismus nicht kinderleicht und es funktioniert nicht, wenn der Dieb klug genug war, den Laptop vor dem ersten Einschalten zu formatieren.

Wenn es jedoch das Betriebssystem startet und eine Verbindung zum Internet herstellt, kann Prey die Daten sofort und unbemerkt an den Eigentümer senden.

Die Idee hinter Prey ist ganz einfach: Die Software läuft leise im Hintergrund und ist sehr leicht, ohne Speicher zu verbrauchen.

Er wacht in regelmäßigen Abständen auf und überprüft eine bestimmte URL, um zu entscheiden, ob der Alarm ausgelöst werden soll oder nicht.

Es gibt zwei Möglichkeiten, Prey zu verwenden: die am meisten empfohlene über das Programmkonfigurationsfenster mit Statusüberwachung von einer Webseite oder als eigenständige Anwendung durch Senden von Berichten per E-Mail.

Natürlich benötigt Prey eine aktive Internetverbindung. Wenn die Verbindung nicht besteht, versucht die Software stillschweigend, eine Verbindung zum ersten verfügbaren WLAN-Hotspot herzustellen, um den Alarm auszulösen.

Standardmäßig unternimmt das Programm nichts, bis Sie den Schutz von der Prey-Website aktivieren. Wenn Sie den Einbruchalarm aktivieren, erhalten Sie eine E-Mail, sobald der Dieb den Computer einschaltet und ihn mit einem Netzwerk verbindet, mit allen erforderlichen Informationen, um den Computer zu finden und den Täter zu erkennen.

Die Konfiguration von Prey ist dank eines praktischen Assistenten nicht schwierig, wenn Sie es zum ersten Mal ausführen.

Als Nächstes müssen Sie ein Konto erstellen und die E-Mail-Adresse bestätigen, indem Sie eine Aktivierungsnachricht erhalten.

Sobald das Konto aktiviert ist, können Sie Prey verwenden, indem Sie auf die Website www.preyproject.com zugreifen.

Wenn Sie Prey als eigenständige Datei ausführen möchten, müssen Sie die E-Mails definieren, an die die Berichte gesendet werden sollen.

Falls Sie eine benutzerdefinierte URL zum Überprüfen konfigurieren müssen, können Sie eine kostenlose Webseite mit Blogspot erstellen, die für Prey verwendet werden kann.

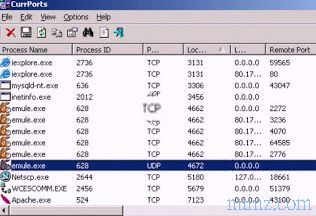

Jeder Bericht listet die laufenden Programme, aktiven Verbindungen, einen Screenshot des Desktops und, wenn der Laptop mit einer integrierten Webcam ausgestattet ist, ein Foto des Benutzers (oder Diebes) auf.

Mit Hilfe der Polizei und aller von Prey gesammelten Informationen wird es ein Kinderspiel sein, den Dieb aufzuspüren und den verlorenen oder gestohlenen Laptop zu finden, insbesondere wenn der Dieb für diese Art von Diebstahl nicht neu ist (wenn er eingereicht wird, ist es wirklich genug nur das Foto, um ihn aufzuspüren).

Wenn der Dieb so schlau wäre, den Computer zu formatieren, kann nichts getan werden, aber zumindest die persönlichen Daten sollten gespeichert werden, da der PC wieder mit einem neuen Format verwendet wird.

Prey gehört zu den besten Diebstahlsicherungsprogrammen für Laptops und ist auch eine der Anwendungen, um ein iPhone oder ein Android-Handy zu finden .

3) LockItTight

Ein weiteres Programm, mit dem wir einen gestohlenen Laptop finden können, ist LockItTight, das Sie hier herunterladen können -> LockItTight .

Dieses Programm bietet zahlreiche Funktionen, die wir auf dem Laptop aktivieren können, um eine weitere Chance gegen Diebe zu haben: aktives und konstantes Verfolgungssystem, Ein / Aus-Alarmsystem (wenn der Laptop einen bestimmten Bereich verlässt oder das Kabel nicht angeschlossen ist Stromversorgung), Erfassung von Desktop-Screenshots, anonymen Fotos von der Webcam, Keylogger-Tracking-System, Zwischenablage-Tracking-System, Überwachung des Browserverlaufs und Blockierung von Inhalten (für diejenigen, die ein Filtersystem für möchten Minderjährige).

Um es zu verwenden, erstellen Sie einfach ein kostenloses Konto innerhalb des Programms und greifen Sie dann auf die Webseite zu, um alle vom Programm gesammelten Daten zu überwachen. Die Überwachungsseite finden Sie hier -> LockItTight .