Kürzlich fragte mich ein Freund, ob es eine Möglichkeit gebe, festzustellen, ob jemand seinen Computer ausspioniert oder nicht.

Er hatte das Gefühl, dass sein Freund, ein Computerexperte, etwas auf seinem Computer installiert hatte, um zu überwachen, was er tat.

Leider ist es selbst mit Standard-Sicherheitsprogrammen möglich, dass jeder Computer ausspioniert, wenn er Zugriff auf den Router und das WLAN-Netzwerk hat, das in vielen Fällen nicht absolut geschützt ist.

Obwohl es viele Methoden gibt, um Passwörter zu erfassen, die PCs anderer Personen einzugeben und den Internetverkehr auszuspionieren, ist es wichtig zu beachten, dass in 99% der Fälle, wenn ein PC ausspioniert wird oder persönliche Passwörter gestohlen werden, der Fehler oberflächlich ist. des Opfers.

Vielleicht überrascht es Sie auch, dass die überwiegende Mehrheit der Spionage auf Computern von Freunden, Bekannten oder Verwandten durchgeführt wird, die nicht so sehr daran interessiert sind, Geld zu stehlen, sondern persönliche Nachrichten, Vertraulichkeiten und Mitteilungen über Chat oder Facebook zu lesen.

In einem anderen Artikel hatten wir gesehen, wie man Zugriffsdaten, Anmeldungen von Bankkonten und Kreditkarten schützt. Bei dieser Gelegenheit sehen wir viel allgemeiner, wie wir herausfinden, ob wir von anderen Personen auf dem PC ausspioniert werden und wie wir den PC bewaffnen können äußere Eingriffe

1) Suchen Sie nach Viren und Malware

Wenn Sie Ihren Computer mit Antiviren-, Anti-Malware- und Anti-Rootkit-Programmen scannen, werden Sie mit Sicherheit versteckte Programme und bösartige Prozesse erkennen, mit denen Sie unseren Computer aus der Ferne ausspionieren können.

Zu den effektivsten Scanprogrammen gehört immer, MalwareBytes Antimalware kostenlos und einfach zu verwenden.

Wenn die Malware wirklich hinterhältig ist, hat sie möglicherweise sogar einige Möglichkeiten, sich selbst zur Liste der Ausnahmen im Antivirenprogramm hinzuzufügen. Daher ist es am besten, einen Offline-Scan von Windows durchzuführen, dh bevor Windows seine Dienste und Programme lädt.

Das Offline-Scannen kann auch problemlos mit Windows 10 Windows Defender Offline oder mit anderen Viren-Scan-Programmen durchgeführt werden, wenn der PC gestartet wird.

In einem anderen Artikel hatte ich erklärt, wie ein Virus in den Computer eindringt, wichtig, um zu verstehen, welche Fehler zu gefährlichen Infektionen führen.

Schließlich sollten Sie die Anleitung lesen, um Ihren mit Malware infizierten PC zu bereinigen, indem Sie alle Spuren entfernen

2) Aktualisieren, bereinigen und reparieren Sie die Windows-Installation

Wie oben erwähnt, gibt es Möglichkeiten, einen Computer zu überwachen, ohne unbedingt ein Virenprogramm zu installieren.

In diesen Fällen wird es schwierig sein herauszufinden, ob wir ausspioniert werden, es sei denn, wir sind technisch versiert.

Das Wichtigste, um Eindringlinge und Spione auf Ihrem PC zu verhindern, ist, dass Windows sauber, aktualisiert und voll funktionsfähig ist.

Wenn Sie den Verdacht haben, dass jemand unsere Aktivitäten auf dem PC ausspioniert, ist es mit Windows 10 möglich, das System von allen Programmen zu bereinigen, ohne das System neu installieren zu müssen, dank des Aktualisierungstools, das den PC von allen Programmen und Apps gleichzeitig bereinigt allein.

Unter Windows 7 und 8 ist das gleiche Verfahren etwas weniger automatisch und wird in der Anleitung zum Formatieren und Installieren von Windows von Grund auf beschrieben, um einen sauberen und neuen PC zu erhalten.

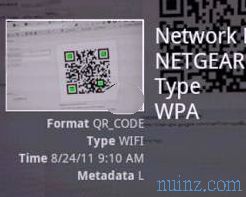

3) Setzen Sie Ihren WLAN-Router zurück und schützen Sie ihn

Der schwächste Punkt in Bezug auf die Sicherheit, wenn Sie verhindern möchten, dass jemand in unseren PC eindringt und ihn ausspionieren kann, ist definitiv das drahtlose Rad.

Die meisten Leute kümmern sich nicht um die Sicherheit des Routers, was eines der am einfachsten zu hackenden Dinge ist, auch ohne ein Experte zu sein.

Beispielsweise schützen viele Benutzer ihre drahtlosen Netzwerke mit einem Standardkennwort oder ignorieren den Schutz auf der Verwaltungsseite Ihres Routers.

Durch Eingabe der Router-Einstellungen kann jeder einfach alle Einstellungen nach seinen Wünschen ändern und sogar die Überwachung von Online-Aktivitäten aktivieren.

Wenn dies noch nie geschehen ist, lohnt es sich, den WLAN-Router vollständig zurückzusetzen.

Auf der Rückseite des Routers befindet sich normalerweise eine Reset-Taste, die 10 oder 15 Sekunden lang gedrückt gehalten werden muss, um ihn zurückzusetzen.

Alle konfigurierten Einstellungen gehen verloren und alles wird auf die Werkseinstellungen zurückgesetzt.

Sichern Sie zu diesem Zeitpunkt das drahtlose Netzwerk mit einem WPA2-Kennwort mit AES und legen Sie ein anderes als das Standardkennwort für den Router fest.

In einem anderen Artikel finden Sie die Anleitung zu Sicherheitskonfigurationen auf dem WLAN-Router.

LESEN SIE AUCH: So schützen Sie ein WLAN-Netzwerk vor Eindringlingen und Zugriffsversuchen .

4) Wenn Sie in Bars oder Restaurants öffentliches WLAN nutzen, treffen Sie die richtigen Vorsichtsmaßnahmen .

Öffentliche Netzwerke, Restaurants, Hotels, Bars oder Flughäfen sowie andere, auf die jeder zugreifen kann und die nicht unter unserer Kontrolle stehen, sind unsicher, da Sie nie wissen, wer den Verkehr überwachen kann.

In einem anderen Artikel der Leitfaden zum sicheren Surfen im öffentlichen Netzwerk.

5) Trennen oder trennen oder verwenden Sie ein anderes Netzwerk

Wenn Sie Angst haben, auf Ihrem PC ausspioniert zu werden, sollten Sie Ihren Computer oder das Gerät vom Netzwerk trennen und möglicherweise eine Verbindung zu einem anderen Netzwerk herstellen.

6) Verwenden Sie eine Firewall

Um Ihren Computer "über das Internet" vor externen Eingriffen zu schützen, können Sie eine Firewall verwenden (siehe die besten kostenlosen Firewalls), dh ein Programm, das nicht autorisierte Verbindungen von außen blockiert.

In der Realität ist Windows bereits mit einer Firewall ausgestattet, sodass das Hinzufügen eines Programms dieses Typs, das den PC wirklich aktiviert, in vielen Fällen als nicht obligatorische, sichere, aber überflüssige Maßnahme angesehen werden kann.

7) Schützen Sie den Zugriff auf den Computer

Das Festlegen eines Kennworts beim Start von Windows wird nicht nur verwendet, um andere Benutzer an der Verwendung des Computers zu hindern, sondern auch, um nicht autorisierte Verbindungen zu freigegebenen Ressourcen im Netzwerk zu verhindern.

Was Sie auf jeden Fall vermeiden und überprüfen sollten, ist, dass Personen in unserer Nähe, Freunde, Freunde, Arbeitskollegen oder Familienmitglieder sowie alle Personen, die auf Ihren Computer zugreifen können, nicht auf Ihre E-Mail-, Facebook-, Ebay- usw. Konten zugreifen können.

In einem anderen Artikel erfahren Sie, wie Sie Ihren PC mit einem Kennwort sperren.

Für diejenigen, die extremen Schutz für den PC wünschen, können Sie ein Kennwort für das BIOS oder einen USB-Stick festlegen, der den PC sperrt, ohne den der Computer nicht verwendet werden kann.

Eine PC-Sperre über USB wird vom Predator-Programm kostenlos angeboten .

Wir haben auch gesehen, dass die Ausführung bestimmter Programme und Dateien mit einem Kennwort blockiert werden kann, z. B. mit Verasrypt, um Daten auf einer Festplatte oder einem USB-Stick zu schützen.

8) Überprüfen Sie die Gebrauchsspuren des Computers

Um herauszufinden, ob der PC ausspioniert wird, können Spuren der Computernutzung überprüft werden, um festzustellen, ob jemand anderes ihn verwendet hat und was er gesehen und getan hat.

Der erste, trivialste Schritt unter Windows besteht darin, die zuletzt verwendeten Dateien direkt über das Startmenü anzuzeigen.

Einige Windows-Versionen bieten eine Liste der zuletzt verwendeten Programme, sobald Sie auf die Schaltfläche Start klicken.

Aktuelle Dateien können vollständig deaktiviert und die Liste geleert werden, indem Spuren der PC-Nutzung beseitigt oder temporäre Windows-Dateien entfernt werden.

Eine Überprüfung, um herauszufinden, ob und wie der PC verwendet wurde, besteht darin, die kürzlich geänderten Dateien mit noch einfacheren Dateisuchprogrammen zu überprüfen.

Unter Windows können Sie ohne Verwendung externer Software nach Dateien nach Erstellungsdatum oder Änderungsdatum suchen.

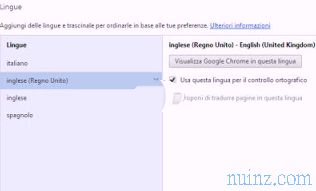

9) Überprüfen Sie die Aktivitäten im Browser

Beim Surfen im Internet hat jeder Browser, sei es Edge, Firefox oder Chrome, einen Verlauf der besuchten Websites .

Intelligente Spione löschen diesen Verlauf definitiv oder verwenden den inkognito oder anonymen Browsermodus, eine Funktion, die jetzt von allen Webbrowsern unterstützt wird.

Sie können jedoch anhand des Verlaufs der Google-Suche und der besuchten Websites eine Falle stellen, die für die meisten ungeahnt ist.

Wenn der PC gemeinsam genutzt wird oder die Möglichkeit besteht, dass er von anderen Personen verwendet wird, sollten Sie natürlich keine Anmeldungen speichern, um auf Websites, E-Mails oder andere persönliche Websites zuzugreifen, geschweige denn auf Online-Banken.

Wenn Sie sich die im Internet verwendeten Passwörter merken und schützen möchten, ist es besser, einen Dienst wie Keepass zu verwenden, um Anmeldungen auf Websites zu verwalten

In einem anderen Artikel wird auch erläutert, wie Sie überprüfen können, ob jemand Ihre E-Mails liest.

10) Die Installation der Überwachungssoftware kann eine gute Methode zur Steuerung der Computernutzung sein und mit einfacheren Programmen zur Überwachung von Kindern im Internet oder durch Aufzeichnen der Aktivität und Verwendung des PCs erfolgen.

Sie können auch ein Programm wie K9 Web Protection verwenden, um ein Internetaktivitätsprotokoll anzuzeigen, oder einen Keylogger verwenden, um alles aufzuzeichnen, was auf der Tastatur eingegeben wird.

Beim Keylogger muss überprüft werden, ob er nicht auf dem Computer vorhanden ist und ob niemand die Verwendung des PCs und der Tastatur ausspioniert oder aufzeichnet.

Um sich vor Keyloggern zu schützen (insbesondere wenn Sie öffentliche oder reisende PCs verwenden), können Sie eine virtuelle Bildschirmtastatur zum Schreiben von Passwörtern verwenden.

Eine extremere Maßnahme ist die Verwendung eines Antikeylogger-Programms zum Schutz der Schreibdaten auf dem PC.

Wenn jemand im Chat, in Spielen, auf Facebook oder im wirklichen Leben eine Bedrohung wie " Ich kann in Ihren Computer eintreten und tun, was ich will " ausübt, gibt es nach diesen 10 Sicherheitstipps nichts zu befürchten (es sei denn dass wir nicht vor einem sehr hochrangigen Hacker stehen, aber es gibt nur wenige auf der Welt).

LESEN SIE AUCH: Spionieren Sie einen PC aus und sehen Sie, wie der Computer von anderen verwendet wird

Er hatte das Gefühl, dass sein Freund, ein Computerexperte, etwas auf seinem Computer installiert hatte, um zu überwachen, was er tat.

Leider ist es selbst mit Standard-Sicherheitsprogrammen möglich, dass jeder Computer ausspioniert, wenn er Zugriff auf den Router und das WLAN-Netzwerk hat, das in vielen Fällen nicht absolut geschützt ist.

Obwohl es viele Methoden gibt, um Passwörter zu erfassen, die PCs anderer Personen einzugeben und den Internetverkehr auszuspionieren, ist es wichtig zu beachten, dass in 99% der Fälle, wenn ein PC ausspioniert wird oder persönliche Passwörter gestohlen werden, der Fehler oberflächlich ist. des Opfers.

Vielleicht überrascht es Sie auch, dass die überwiegende Mehrheit der Spionage auf Computern von Freunden, Bekannten oder Verwandten durchgeführt wird, die nicht so sehr daran interessiert sind, Geld zu stehlen, sondern persönliche Nachrichten, Vertraulichkeiten und Mitteilungen über Chat oder Facebook zu lesen.

In einem anderen Artikel hatten wir gesehen, wie man Zugriffsdaten, Anmeldungen von Bankkonten und Kreditkarten schützt. Bei dieser Gelegenheit sehen wir viel allgemeiner, wie wir herausfinden, ob wir von anderen Personen auf dem PC ausspioniert werden und wie wir den PC bewaffnen können äußere Eingriffe

1) Suchen Sie nach Viren und Malware

Wenn Sie Ihren Computer mit Antiviren-, Anti-Malware- und Anti-Rootkit-Programmen scannen, werden Sie mit Sicherheit versteckte Programme und bösartige Prozesse erkennen, mit denen Sie unseren Computer aus der Ferne ausspionieren können.

Zu den effektivsten Scanprogrammen gehört immer, MalwareBytes Antimalware kostenlos und einfach zu verwenden.

Wenn die Malware wirklich hinterhältig ist, hat sie möglicherweise sogar einige Möglichkeiten, sich selbst zur Liste der Ausnahmen im Antivirenprogramm hinzuzufügen. Daher ist es am besten, einen Offline-Scan von Windows durchzuführen, dh bevor Windows seine Dienste und Programme lädt.

Das Offline-Scannen kann auch problemlos mit Windows 10 Windows Defender Offline oder mit anderen Viren-Scan-Programmen durchgeführt werden, wenn der PC gestartet wird.

In einem anderen Artikel hatte ich erklärt, wie ein Virus in den Computer eindringt, wichtig, um zu verstehen, welche Fehler zu gefährlichen Infektionen führen.

Schließlich sollten Sie die Anleitung lesen, um Ihren mit Malware infizierten PC zu bereinigen, indem Sie alle Spuren entfernen

2) Aktualisieren, bereinigen und reparieren Sie die Windows-Installation

Wie oben erwähnt, gibt es Möglichkeiten, einen Computer zu überwachen, ohne unbedingt ein Virenprogramm zu installieren.

In diesen Fällen wird es schwierig sein herauszufinden, ob wir ausspioniert werden, es sei denn, wir sind technisch versiert.

Das Wichtigste, um Eindringlinge und Spione auf Ihrem PC zu verhindern, ist, dass Windows sauber, aktualisiert und voll funktionsfähig ist.

Wenn Sie den Verdacht haben, dass jemand unsere Aktivitäten auf dem PC ausspioniert, ist es mit Windows 10 möglich, das System von allen Programmen zu bereinigen, ohne das System neu installieren zu müssen, dank des Aktualisierungstools, das den PC von allen Programmen und Apps gleichzeitig bereinigt allein.

Unter Windows 7 und 8 ist das gleiche Verfahren etwas weniger automatisch und wird in der Anleitung zum Formatieren und Installieren von Windows von Grund auf beschrieben, um einen sauberen und neuen PC zu erhalten.

3) Setzen Sie Ihren WLAN-Router zurück und schützen Sie ihn

Der schwächste Punkt in Bezug auf die Sicherheit, wenn Sie verhindern möchten, dass jemand in unseren PC eindringt und ihn ausspionieren kann, ist definitiv das drahtlose Rad.

Die meisten Leute kümmern sich nicht um die Sicherheit des Routers, was eines der am einfachsten zu hackenden Dinge ist, auch ohne ein Experte zu sein.

Beispielsweise schützen viele Benutzer ihre drahtlosen Netzwerke mit einem Standardkennwort oder ignorieren den Schutz auf der Verwaltungsseite Ihres Routers.

Durch Eingabe der Router-Einstellungen kann jeder einfach alle Einstellungen nach seinen Wünschen ändern und sogar die Überwachung von Online-Aktivitäten aktivieren.

Wenn dies noch nie geschehen ist, lohnt es sich, den WLAN-Router vollständig zurückzusetzen.

Auf der Rückseite des Routers befindet sich normalerweise eine Reset-Taste, die 10 oder 15 Sekunden lang gedrückt gehalten werden muss, um ihn zurückzusetzen.

Alle konfigurierten Einstellungen gehen verloren und alles wird auf die Werkseinstellungen zurückgesetzt.

Sichern Sie zu diesem Zeitpunkt das drahtlose Netzwerk mit einem WPA2-Kennwort mit AES und legen Sie ein anderes als das Standardkennwort für den Router fest.

In einem anderen Artikel finden Sie die Anleitung zu Sicherheitskonfigurationen auf dem WLAN-Router.

LESEN SIE AUCH: So schützen Sie ein WLAN-Netzwerk vor Eindringlingen und Zugriffsversuchen .

4) Wenn Sie in Bars oder Restaurants öffentliches WLAN nutzen, treffen Sie die richtigen Vorsichtsmaßnahmen .

Öffentliche Netzwerke, Restaurants, Hotels, Bars oder Flughäfen sowie andere, auf die jeder zugreifen kann und die nicht unter unserer Kontrolle stehen, sind unsicher, da Sie nie wissen, wer den Verkehr überwachen kann.

In einem anderen Artikel der Leitfaden zum sicheren Surfen im öffentlichen Netzwerk.

5) Trennen oder trennen oder verwenden Sie ein anderes Netzwerk

Wenn Sie Angst haben, auf Ihrem PC ausspioniert zu werden, sollten Sie Ihren Computer oder das Gerät vom Netzwerk trennen und möglicherweise eine Verbindung zu einem anderen Netzwerk herstellen.

6) Verwenden Sie eine Firewall

Um Ihren Computer "über das Internet" vor externen Eingriffen zu schützen, können Sie eine Firewall verwenden (siehe die besten kostenlosen Firewalls), dh ein Programm, das nicht autorisierte Verbindungen von außen blockiert.

In der Realität ist Windows bereits mit einer Firewall ausgestattet, sodass das Hinzufügen eines Programms dieses Typs, das den PC wirklich aktiviert, in vielen Fällen als nicht obligatorische, sichere, aber überflüssige Maßnahme angesehen werden kann.

7) Schützen Sie den Zugriff auf den Computer

Das Festlegen eines Kennworts beim Start von Windows wird nicht nur verwendet, um andere Benutzer an der Verwendung des Computers zu hindern, sondern auch, um nicht autorisierte Verbindungen zu freigegebenen Ressourcen im Netzwerk zu verhindern.

Was Sie auf jeden Fall vermeiden und überprüfen sollten, ist, dass Personen in unserer Nähe, Freunde, Freunde, Arbeitskollegen oder Familienmitglieder sowie alle Personen, die auf Ihren Computer zugreifen können, nicht auf Ihre E-Mail-, Facebook-, Ebay- usw. Konten zugreifen können.

In einem anderen Artikel erfahren Sie, wie Sie Ihren PC mit einem Kennwort sperren.

Für diejenigen, die extremen Schutz für den PC wünschen, können Sie ein Kennwort für das BIOS oder einen USB-Stick festlegen, der den PC sperrt, ohne den der Computer nicht verwendet werden kann.

Eine PC-Sperre über USB wird vom Predator-Programm kostenlos angeboten .

Wir haben auch gesehen, dass die Ausführung bestimmter Programme und Dateien mit einem Kennwort blockiert werden kann, z. B. mit Verasrypt, um Daten auf einer Festplatte oder einem USB-Stick zu schützen.

8) Überprüfen Sie die Gebrauchsspuren des Computers

Um herauszufinden, ob der PC ausspioniert wird, können Spuren der Computernutzung überprüft werden, um festzustellen, ob jemand anderes ihn verwendet hat und was er gesehen und getan hat.

Der erste, trivialste Schritt unter Windows besteht darin, die zuletzt verwendeten Dateien direkt über das Startmenü anzuzeigen.

Einige Windows-Versionen bieten eine Liste der zuletzt verwendeten Programme, sobald Sie auf die Schaltfläche Start klicken.

Aktuelle Dateien können vollständig deaktiviert und die Liste geleert werden, indem Spuren der PC-Nutzung beseitigt oder temporäre Windows-Dateien entfernt werden.

Eine Überprüfung, um herauszufinden, ob und wie der PC verwendet wurde, besteht darin, die kürzlich geänderten Dateien mit noch einfacheren Dateisuchprogrammen zu überprüfen.

Unter Windows können Sie ohne Verwendung externer Software nach Dateien nach Erstellungsdatum oder Änderungsdatum suchen.

9) Überprüfen Sie die Aktivitäten im Browser

Beim Surfen im Internet hat jeder Browser, sei es Edge, Firefox oder Chrome, einen Verlauf der besuchten Websites .

Intelligente Spione löschen diesen Verlauf definitiv oder verwenden den inkognito oder anonymen Browsermodus, eine Funktion, die jetzt von allen Webbrowsern unterstützt wird.

Sie können jedoch anhand des Verlaufs der Google-Suche und der besuchten Websites eine Falle stellen, die für die meisten ungeahnt ist.

Wenn der PC gemeinsam genutzt wird oder die Möglichkeit besteht, dass er von anderen Personen verwendet wird, sollten Sie natürlich keine Anmeldungen speichern, um auf Websites, E-Mails oder andere persönliche Websites zuzugreifen, geschweige denn auf Online-Banken.

Wenn Sie sich die im Internet verwendeten Passwörter merken und schützen möchten, ist es besser, einen Dienst wie Keepass zu verwenden, um Anmeldungen auf Websites zu verwalten

In einem anderen Artikel wird auch erläutert, wie Sie überprüfen können, ob jemand Ihre E-Mails liest.

10) Die Installation der Überwachungssoftware kann eine gute Methode zur Steuerung der Computernutzung sein und mit einfacheren Programmen zur Überwachung von Kindern im Internet oder durch Aufzeichnen der Aktivität und Verwendung des PCs erfolgen.

Sie können auch ein Programm wie K9 Web Protection verwenden, um ein Internetaktivitätsprotokoll anzuzeigen, oder einen Keylogger verwenden, um alles aufzuzeichnen, was auf der Tastatur eingegeben wird.

Beim Keylogger muss überprüft werden, ob er nicht auf dem Computer vorhanden ist und ob niemand die Verwendung des PCs und der Tastatur ausspioniert oder aufzeichnet.

Um sich vor Keyloggern zu schützen (insbesondere wenn Sie öffentliche oder reisende PCs verwenden), können Sie eine virtuelle Bildschirmtastatur zum Schreiben von Passwörtern verwenden.

Eine extremere Maßnahme ist die Verwendung eines Antikeylogger-Programms zum Schutz der Schreibdaten auf dem PC.

Wenn jemand im Chat, in Spielen, auf Facebook oder im wirklichen Leben eine Bedrohung wie " Ich kann in Ihren Computer eintreten und tun, was ich will " ausübt, gibt es nach diesen 10 Sicherheitstipps nichts zu befürchten (es sei denn dass wir nicht vor einem sehr hochrangigen Hacker stehen, aber es gibt nur wenige auf der Welt).

LESEN SIE AUCH: Spionieren Sie einen PC aus und sehen Sie, wie der Computer von anderen verwendet wird