Im heutigen Web ist es wirklich schwierig, einen Fuß zu setzen, ohne einen Eindruck von sich selbst zu hinterlassen, ohne daher Tracker und Steuerelemente anzuziehen, die automatisch in die Computer derjenigen injiziert werden, die jede Website besuchen. Diese Tracker werden von Websites verwendet, um sowohl den Besuch mit Angabe des Herkunftslandes und des verwendeten Computers zu zählen als auch um die Einstellungen des Benutzers aufzuzeichnen, beginnend mit seinem Browserverlauf oder der Analyse der durchgeführten Suchanfragen (z. B. Google). oder die Klicks auf der Website selbst (wie Facebook).

Im heutigen Web ist es wirklich schwierig, einen Fuß zu setzen, ohne einen Eindruck von sich selbst zu hinterlassen, ohne daher Tracker und Steuerelemente anzuziehen, die automatisch in die Computer derjenigen injiziert werden, die jede Website besuchen. Diese Tracker werden von Websites verwendet, um sowohl den Besuch mit Angabe des Herkunftslandes und des verwendeten Computers zu zählen als auch um die Einstellungen des Benutzers aufzuzeichnen, beginnend mit seinem Browserverlauf oder der Analyse der durchgeführten Suchanfragen (z. B. Google). oder die Klicks auf der Website selbst (wie Facebook). Darüber hinaus könnte beim Surfen im Internet theoretisch jeder die Verbindung abfangen und somit wissen, auf welche Websites wir gehen und welche Art von Informationen wir im Internet teilen.

Um keine Spuren im Internet zu hinterlassen, keine Spuren auf dem verwendeten Computer zu hinterlassen und sich in der Geschichte an die besuchten Websites zu erinnern und sicherzustellen, dass die über das Web hergestellten Websites und Verbindungen nicht abgefangen, erkannt, lokalisiert und identifiziert werden können ( Zum Beispiel von der Firma oder dem Arbeitgeber, von seiner Frau oder Mutter, von Hackern, von der Postpolizei, vom FBI, von der CIA, vom Internetprovider und von der Regierung eines Landes. Es gibt mehrere Tools, die ich bereits habe in der Vergangenheit gesprochen, aber dass es wichtig ist, vor allem zu verstehen, welche Unterschiede es gibt.

1) Der Inkognito-Modus ist der beste und einfachste Weg, um keine Spuren der Nutzung des Internets und der auf Ihrem Computer besuchten Websites zu hinterlassen .

Wie bereits in der Anleitung zum Inkognito-Navigieren und zum Zeitpunkt der Ausführung erläutert, wird mit dieser speziellen Funktion, die alle Browser (Chrome, Firefox, Edge, Safari usw.) haben, sichergestellt, dass der Verlauf der durchgeführten Besuche und Suchvorgänge nicht auf dem Computer verbleibt .

Durch das Öffnen einer Site im Inkognito-Modus kann das Cookie nicht auf dem Computer gespeichert werden.

Auf diese Weise werden die Websites so geöffnet, als hätten wir sie noch nie zuvor geöffnet. Bei Websites wie Facebook und Google ist es auch möglich, sich mit einem anderen Konto anzumelden, ohne dass sich der Browser Anmeldungen und Kennwörter merken kann.

Der Inkognito-Modus ist sehr nützlich, wenn Sie den PC einer anderen Person verwenden, um keine Spuren zu hinterlassen.

Cookies und andere Arten von Tracking-Daten werden gelöscht, sobald die Website geschlossen wird.

Wie in der Anleitung zum Schutz der Online-Privatsphäre erläutert, hält der Inkognito-Modus die Verbindung jedoch nicht anonym, sodass die besuchten Websites absolut wissen, von wo aus wir uns mit welchem Computer verbinden, während Malware, Hacker, Internetanbieter und Regierungsbehörden Sie können die Verbindung immer noch abfangen und wissen, was wir sehen.

2) Um die Verbindung privat zu machen und das Eindringen in den Internetverkehr zu vermeiden (d. H. Um sicherzustellen, dass niemand abfangen kann, was wir im Internet tun) , müssen Sie ein VPN- oder Virtual Private Network-Programm verwenden .

Mit der VPN-Verbindung können Sie die Internetverbindung verschleiern, die Lokalisierung verfälschen und nicht erkennen, wer wir für die besuchten Websites sind, und die Verbindungen vom Computer nach außen öffnen (daher nicht nur das Internet, sondern auch Chat-Programme oder andere).

Die Verwendung eines VPN ist besonders nützlich, wenn Sie auf eine blockierte Site in einem Land zugreifen müssen und wenn Sie sich in einem Netzwerk befinden, das wir nicht verwalten. Jedes Mal, wenn wir eine Verbindung von außerhalb des Hauses (vom Büro oder von anderen Orten aus) herstellen, weil es den Datenverkehr verschlüsselt, der in den Computer eintritt und ihn verlässt, so dass der Netzwerkadministrator ihn nicht ausspionieren kann.

In Bezug auf die VPNs gibt es kostenlose und kostenpflichtige Programme .

Die kostenlosen VPN-Programme eignen sich für den gelegentlichen Einsatz in öffentlichen WLAN-Netzwerken sowie zum Tarnen der Verbindung und zum Simulieren eines anderen Standorts.

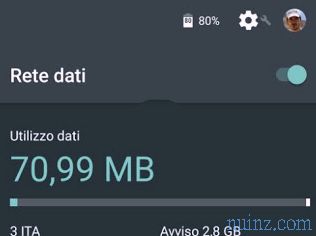

In der Regel haben sie jedoch Grenzen in der Geschwindigkeit des Internets und in der Menge der heruntergeladenen Daten. Darüber hinaus können ihre Manager die Browserdaten der Benutzer für Werbezwecke verwenden, auch wenn sie anonym sind.

Wenn Sie mit einer verschlüsselten Verbindung wirklich sicher sein möchten, die Internetgeschwindigkeit unverändert lassen möchten und kein Risiko besteht, dass andere Unternehmen unsere Daten verwenden können, können Sie für eines der superschnellen, zuverlässigeren und grenzenloseren Premium-VPNs bezahlen.

Wenn Sie einen Betrag bezahlen, der 10 Euro oder weniger betragen kann, erhalten Sie maximale Online-Privatsphäre und die Möglichkeit, die Verbindung zu tarnen, ohne von jemandem ausspioniert zu werden. Der einzige, der noch Daten aufbewahren kann, ist genau der Anbieter des VPN, jedoch nur, wenn dies von einer nationalen Regierung erzwungen wird und nur in Fällen schwerer Computerkriminalität. Der Internetprovider kann sehen, dass wir online sind, obwohl er möglicherweise nicht weiß, welche Websites wir besuchen.

Das VPN verhindert nicht, dass sich der Computer an die besuchten Websites erinnert. Wenn Sie also keine Spuren hinterlassen möchten, ist es dennoch nützlich, das Inkognito-Surfen auch mit dem VPN zu verwenden.

3) Um völlig anonym zu surfen, ist Tor der beste Weg .

Mit dem TOR-Browser können Sie über verschiedene Knoten auf der ganzen Welt auf das Internet zugreifen, sodass niemand den Computer verfolgen kann, der die Verbindung hergestellt hat.

TOR kann als VPN ohne zentralen Manager betrachtet werden, der von denselben verbundenen Benutzern mit Strom versorgt wird (in dem Sinne, dass ich, wenn ich mich mit TOR verbinde, auch als Knoten für andere fungieren und am Netzwerk teilnehmen kann).

Im Idealfall sollte TOR in Verbindung mit einem Betriebssystem verwendet werden, das so konfiguriert ist, dass keine rückverfolgbaren Daten verloren gehen.

Die besten anonymen Betriebssysteme sind spezielle Linux-Distributionen und können von einem USB-Stick auf jedem Computer verwendet werden, ohne absolut Spuren zu hinterlassen.

4) Verwenden Sie fiktive Anmeldeinformationen

Um keine Spuren auf den besuchten Websites zu hinterlassen, können Sie bei Bedarf mit einer falschen Identität immer eine falsche Identität verwenden.

Es ist daher möglich, mit bestimmten Werkzeugen sehr leicht eine falsche Identität zu erzeugen.

In anderen Artikeln haben wir auch einige Unterstützungsprogramme für die private Nutzung des Internets gesehen :

- Beseitigen Sie Spuren Ihrer Aktivitäten auf Ihrem PC, indem Sie den Verlauf und die Referenzen löschen

- Programme zur Überprüfung, ob der PC eingeschaltet ist